Torrent9 : comprendre les risques et privilégier des alternatives légales

Taper « Torrent9 » dans un moteur de recherche, c’est souvent chercher un raccourci. Un accès rapide à des contenus qui, ailleurs, demandent un abonnement, un achat, ou simplement un peu plus de patie...

Lire plus

Wiflix nouvelle adresse : ce qu’il faut savoir et comment identifier un site sécurisé

Taper “Wiflix” sur un moteur de recherche et tomber sur une forêt de résultats, c’est devenu banal. Un onglet, puis un autre. Une page qui ressemble à la bonne… puis une redirection étrange. Au fond, ...

Lire plus

Webmail Convergence Lyon : checklist d’administration et bonnes pratiques pour éviter les pannes

Le webmail Convergence de l’académie de Lyon représente le véritable carrefour des échanges numériques académiques. Pour les enseignants, les élèves, ou le personnel administratif, cette messagerie re...

Lire plusRabbitFinder vs. autres solutions de géolocalisation : quel choix pour un projet IoT ?

Dans l’univers des objets connectés, la géolocalisation a rapidement gagné en importance. Suivre un vélo, retrouver un animal ou piloter un équipement industriel à distance... La localisation occupe, ...

Lire plus

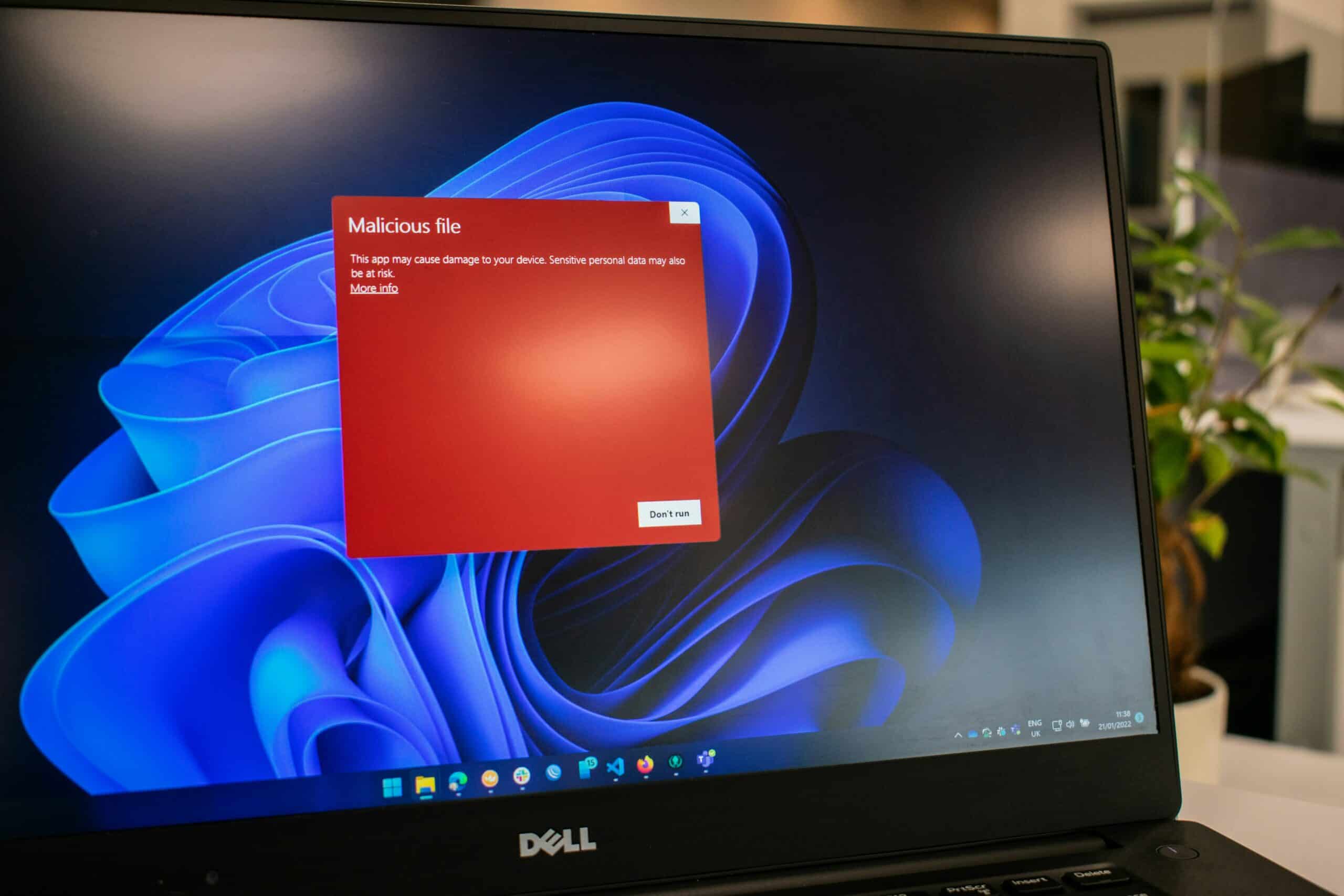

Meilleur antivirus : 10 erreurs à éviter lors du choix d’un antivirus

Sélectionner un antivirus peut sembler simple, pourtant, il suffit de peu pour se retrouver avec une solution mal adaptée voire inefficace. Souvent, on pense qu’un logiciel qui promet la sécurité suf...

Lire plusL’impact des deepfakes sur la sécurité des entreprises

Les deepfakes représentent aujourd’hui un défi croissant pour la sécurité des entreprises. Capables de reproduire de manière réaliste des éléments visuels et sonores, ils facilitent certaines fraudes...

Lire plusProfessionnels : à quoi sert la sauvegarde externalisée de vos données ?

Pour les professionnels, il existe des solutions pour sécuriser les données et augmenter la capacité de stockage. La sauvegarde externalisée des données apparaît comme une solution pratique et sécuri...

Lire plusQuel est l’objectif de la cybersécurité ?

Dans un cadre professionnel comme privé, les outils numériques sont exploités pour de nombreuses tâches quotidiennes. Afin de garantir la protection des échanges et des données, il est primordial de d...

Lire plusQuels sont les principaux axes de travail dans la cybersécurité ?

Que ce soit dans notre vie de tous les jours ou bien à notre travail, assurer la sécurité de nos données peut être complexe. La cybersécurité est dans notre quotidien à tous. Et il existe aujourd’hui ...

Lire plusDe la vidéosurveillance à la vidéoprotection

Dans la cadre d’un événement ponctuel ou d’un besoin permanent, le domaine de la sécurité des biens et des lieux peut nécessiter l’installation d’équipements spécifiques. L’utilisation de caméras et d...

Lire plus